Авторитетность издания

Добавить в закладки

Следующий номер на сайте

Применение метода расчета параметров электрических цепей для оценки безопасности

Аннотация:Рассматривается проблема оценки безопасности пути следования информации в сети передачи данных. Для решения данной задачи предлагается проведение аналогий между понятиями теории защиты информации и теории электрических цепей. Вводится понятие резистентности как меры оценки безопасности процесса передачи. Приведен пример использования метода контурных токов для оценки безопасности пути следования информации.

Abstract:It is considered the problem of the estimation the security of transfer information path in the data network. This task can be solved by using the analogy between security information theory and electrotechnology theory. It is put to use the new notion resistance as a measure for estimation of data transfer security. In article there is an example of method loop current for estimation the security of transfer information path.

| Авторы: Спивак А.И. (anton.spivak@gmail.com) - Санкт-Петербургский национальный исследовательский университет информационных технологий, механики и оптики (Университет ИТМО) (доцент), Санкт-Петербург, Россия, кандидат технических наук | |

| Ключевые слова: информация, оценка, передача данных, электротехника, безопасность |

|

| Keywords: information, estimation, data transfer, electrotechnology theory, security |

|

| Количество просмотров: 11877 |

Версия для печати Выпуск в формате PDF (4.03Мб) Скачать обложку в формате PDF (1.25Мб) |

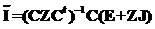

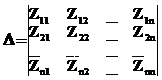

Передача информации зачастую вызывает повышенное внимание со стороны злоумышленников, так как при обмене данными с территориально удаленными участниками происходит ее выход за пределы контролируемой зоны. С ростом тенденции передачи важной информации между территориально разнесенными участниками информационного взаимодействия повышается актуальность задачи оценки безопасности пути следования информации. Сложность измерения показателей безопасности при передаче данных, а также отсутствие математического аппарата для создания моделей оценки безопасности передачи данных в зависимости от пути следования информации обусловливают необходимость разработки новых подходов для выхода из подобных ситуаций. Решением этих задач может являться проведение аналогии с уже существующей областью знаний [1], прошедшей проверку временем и имеющей экспериментальное и теоретическое подтверждения. В данной статье рассматривается процесс проведения аналогий между теорией защиты информации и теоретическими основами электротехники. Применение именно данной аналогии обусловлено наличием удобных методов для расчета электрических цепей при известных различных параметрах их работы. Такой подход представляется полезным при оценке безопасности передачи информации по сложной сети данных. Проведение аналогий между понятиями теории защиты информации и электротехники Рассматриваемые процессы в электротехнике и информационной безопасности сходны. В рамках теории информационной безопасности особое внимание уделим передаче информации. Аналогичный процесс в электротехнике – это перенос заряда между узлами электрической сети. Под угрозами безопасности, которым подвергается процесс передачи информации, подразумеваются угрозы доступности, целостности и конфиденциальности передаваемой по сети информации. Предполагается, что возможны все действия нарушителей, способные привести к раскрытию передаваемой информации, ее подмене, а также к нарушению нормального режима передачи. Возможности узлов и каналов связи по препятствованию угрозам безопасности отражают их безопасность. Для обозначения критерия оценки безопасности передачи информации необходимо определить степень безопасности узлов сети, участвующих в передаче данных. Решение данной исследовательской задачи достигается при помощи сбора и анализа параметров, отражающих безопасность узлов сети, с использованием внешних легитимных способов без применения внутренней информации провайдеров связи. Анализируются следующие параметры: - вероятная уязвимость сетевых устройств, - уровни доверия к провайдерам связи на основе абонентской базы, - доступность информации об используемом аппаратном обеспечении, - данные о подключениях к другим сетям. При обработке результатов такого исследования формируется величина резистентности узла сети, которая является производной от полученных данных по всем четырем параметрам безопасности. Данная величина означает степень подверженности угрозам безопасности узла сети в процессе передачи информации и может использоваться для оценки безопасности маршрута следования информации. Каналы связи между узлами сети также обладают резистентностью, но из-за сложности их оценки внешними способами пренебрежем ими. Под внешними способами понимается анализ информации без использования данных о характеристиках канала связи, доступных только внутри провайдера связи. Понятие резистентности в электротехнике аналогично понятию сопротивления. В обоих случаях величина отражает активность создания препятствий нормальному ходу процесса передачи. Угрозы безопасности, направленные на процесс передачи информации, воздействуют на узлы и каналы сети. При этом противодействие угрозам безопасности вызывает повышенное потребление ресурсов, в частности, для отражения атак задействуются дополнительные механизмы, использующие вычислительные мощности. Кроме того, узлам и каналам необходимо передавать увеличенный объем информации, возросший вследствие передачи данных злоумышленника и связанный с реализацией угрозы безопасности [2]. Таким образом, угрозы безопасности снижают производительность узлов сети и уменьшают пропускную способность каналов связи, что можно интерпретировать как препятствование безопасности процесса передачи данных. В связи с тем, что в электрической цепи узлам не ставят в соответствие сопротивление, условимся считать, что узлы не обладают сопротивлением, а каналы связи между ними имеют сопротивление, равное сумме сопротивлений узлов, которые данный канал соединяют. Пропускная способность канала связи, основываясь на характере процесса, рассматриваемого в рамках теории электротехники, ставится в соответствие силе тока как величине, характеризующей скорость протекания процесса передачи заряда. Отметим, что пропускная способность пути следования информации находится в обратной пропорциональной зависимости от величины резистентности. Это утверждение вытекает из предположения о том, что угрозы безопасности препятствуют нормальной передаче информации, снижая пропускную способность. В данном случае в аналогичной связи находятся сила тока и сопротивление в теории электротехники. Благодаря более высокой резистентности угрозы безопасности могут оказывать большее препятствование безопасной передаче данных, снижая пропускную способность. Низкая резистентность говорит о меньшей уязвимости узлов и каналов воздействиям злоумышленников по уменьшению пропускной способности. Сила тока находится в зависимости от величины сопротивления материала проводника. Большее значение сопротивления говорит о том, что материал не предоставляет возможностей для протекания тока, в то время как меньшее значение сопротивления свидетельствует о наличии свойств проводника, которые благоприятствуют ему. Благоприятные условия для протекания электрического тока сопоставимы с благоприятными условиями для безопасной передачи информации, что позволяет проводить аналогии между характерами зависимостей пропускной способности от резистентности и силы тока в электрической цепи от сопротивления. Напряжению между узлами электрической сети соответствует количество переданной информации между узлом-источником и узлом назначения в сети передачи данных при заданных параметрах резистентности пути следования. Величине электродвижущей силы (ЭДС) поставим в соответствие максимально возможное количество информации, которое может быть передано между узлами сети. Пример использования Проведение аналогий между всеми параметрами электрической цепи и величинами из теории защиты информации позволяет применить метод контурных токов для оценки безопасности маршрута следования информации. Предположим, что существует электрическая цепь, по конфигурации совпадающая с исследуемой сетью передачи данных. Условимся считать, что величины резистентности узлов сети переносятся в соответствии с утверждением на каналы связи и представляют собой сопротивление в электрической цепи между узлами. Дополнительно примем, что в каждой ветви цепи действует ЭДС, величина которой единична. Рассматриваемая цепь не имеет источников тока. Решение для контурных токов электрической цепи в матричном виде согласно [3] будет выглядеть следующим образом:

где Z – квадратная матрица сопротивлений p×p, состоящая из диагональных ненулевых элементов Zk; С – матрица контуров n×p; Сt – транспонированная матрица контуров p×n; E – матрица ЭДС p×1; J – матрица источников тока p×1; Ĩ – матрица контурных токов n×1; n – количество контурных токов цепи; p – количество ветвей цепи. При отсутствии источника тока в цепи соотношение (1) преобразуется:

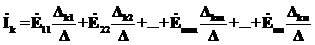

При решении системы уравнений для контурных токов имеем [1]:

где k – номер контура, для которого вычисляется ток; Emm – элемент матрицы CE; ∆ – главный определитель системы CZCt, причем

∆km – алгебраическое дополнение, получаемое из определителя ∆ путем вычеркивания в нем k-й строки и m-го столбца и умножения вновь полученного определителя на (-1)k+m. Для определения безопасности маршрута следования информации на основе резистентности достаточно выделить из всех контуров только те из них, в состав которых входят ветви цепи, содержащие узлы, между которыми исследуется маршрут. Затем определить из списка отобранных контурных токов ток с максимальной величиной, а контур, ему соответствующий, и будет наиболее безопасным между двумя узлами. В матричном виде данное утверждение выглядит как

где I – матрица контурных токов; Ck – матрица-столбец, полученная из матрицы С выделением k-го столбца, соответствующего k-й ветви; Cm – матрица-столбец, полученная из матрицы С выделением m-го столбца, соответствующего m-й ветви; Iрез – единичная матрица максимального контурного тока, контур которого содержит k-ю и m-ю ветви. После нахождения контурного тока, имеющего максимальное значение и проходящего через узлы, между которыми отыскивается наименее резистентный путь, с помощью схемы с нанесенными контурными токами можно определить ребра, входящие в состав найденного контурного тока. Маршрут, включающий обозначенные ребра, будет наиболее безопасным. В заключение следует отметить, что применение аналогии между понятиями информационной безопасности и электротехникой дает дополнительные возможности по оценке безопасности и может быть полезным при проектировании системы защиты информации, которая осуществляет контроль над процессом передачи информации. Развитие математического аппарата на основе теории электрических цепей для осуществления оценки безопасности маршрутов следования информации в сетях передачи данных позволит повысить безопасность сетевого взаимодействия. Литература 1. Bev Littlewood et al., Towards Operational Measures of Computer Security // Journal of Computer Security, 1993, vol. 2 no. 2–3, pp. 211–230. 2. Спивак А.И. Моделирование процесса передачи закрытой информации по открытым каналам связи // На- уч.-технич. вестник. СПб: СПбГУ ИТМО. 2008. Вып. 52. С. 195–196. 3. Теоретические основы электротехники: учеб. для вузов. В 3 т. / К.С. Демирчян [и др.]. СПб: Питер, 2003. |

| Постоянный адрес статьи: http://swsys.ru/index.php?page=article&id=2465 |

Версия для печати Выпуск в формате PDF (4.03Мб) Скачать обложку в формате PDF (1.25Мб) |

| Статья опубликована в выпуске журнала № 1 за 2010 год. |

Возможно, Вас заинтересуют следующие статьи схожих тематик:

- Разработка импульсной нейронной сети с возможностью скоростного обучения для нейтрализации DDoS-атак

- Разработка метода самообучения импульсной нейронной сети для защиты от DDoS-атак

- Разработка удаленного клиента для автоматизированной передачи данных в UNIX-подобных системах

- Некоторые технологические аспекты создания учебно-тренировочных средств подготовки командиров и специалистов Военно-морского флота

- Экспертный выбор ключевых показателей взрывных работ на карьерах

Назад, к списку статей

, (1)

, (1) . (2)

. (2) , (3)

, (3) ;

; , (4)

, (4)