Существует большое количество нормативных документов, регламентирующих процесс оценки рисков (BSI, BS7799, ISO/IEC 27001), и методик, которые включают в себя определение значений остаточного риска (CRAMM, Risk Watch, ГРИФ и др. [1–4]). Проанализировав существующие подходы, можно сделать вывод об отсутствии в большинстве случаев разделения механизмов защиты на типы при расчете значений остаточных рисков. Представленный алгоритм исключает этот недостаток и рассматривает каждый тип с учетом его индивидуальных особенностей.

Разработанный алгоритм включает в себя определение вероятности корректной работы каждого из типов механизмов защиты, а также для более корректного определения значения остаточных рисков рассчитывается вероятность преодоления механизма защиты при реализации угрозы. Так как вероятность этих событий носит случайный характер, для их определения используются математические аппараты скрытых марковских моделей (СММ) и случайных марковских процессов [5].

Все механизмы защиты разделены на две группы – технические и организационные.

Определение вероятности корректной работы механизмов защиты

Для каждого типа составляется ориентирован- ный граф, на основании которого строится система уравнений Колмогорова и определяется значение вероятностей каждого состояния. При расчетах для технических механизмов защиты, как и для любого оборудования, необходимо учитывать вероятность перехода в неработоспособное состояние с течением времени. Пример графа для технических механизмов защиты представлен на рисунке 1.

На основе графа получим систему уравнений Колмогорова:

Рассматривая организационные механизмы защиты, необходимо учитывать истечение срока действия механизма и его изменения в связи с меняющимися условиями. Пример графа для организационных механизмов защиты представлен на рисунке 2.

Система уравнений Колмогорова на основе графа:

Определение вероятности преодоления механизма защиты конкретного типа

Вероятность преодоления механизма защиты конкретного типа определяется с помощью СММ. В этом случае модель будет состоять из двух состояний, соответствующих вероятности преодоления технических или организационных мер (рис. 3).

Вероятность преодоления механизма защиты конкретного типа определяется с помощью СММ. В этом случае модель будет состоять из двух состояний, соответствующих вероятности преодоления технических или организационных мер (рис. 3).

Модель включает в себя S1/S2 – состояние модели (преодоление технических/организационных мер защиты); O = O1, O2, … OT – наблюдаемая последовательность, генерируемая моделью, соответствующая инцидентам информационной безопасности; bj{k} – вероятность того, что в определенный момент времени система, находящаяся в j-м состоянии, выдаст k-й символ; aij – вероятность состояний системы и переходов между ними.

Модель включает в себя S1/S2 – состояние модели (преодоление технических/организационных мер защиты); O = O1, O2, … OT – наблюдаемая последовательность, генерируемая моделью, соответствующая инцидентам информационной безопасности; bj{k} – вероятность того, что в определенный момент времени система, находящаяся в j-м состоянии, выдаст k-й символ; aij – вероятность состояний системы и переходов между ними.

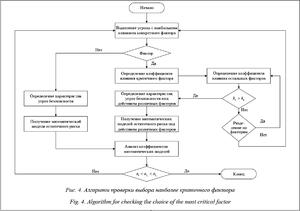

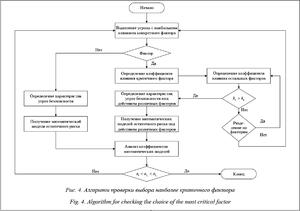

Изначальные характеристики модели определяются экспертным путем, для корректности которого в методе добавлены определение наиболее критичного фактора и расчет коэффициента его влияния [6–9]. При этом полученные факторы проходят проверку в соответствии с алгоритмом, представленным на рисунке 4.

Идея алгоритма заключается в определении коэффициентов математической модели остаточного риска от угрозы в целом, под действием наиболее критичного фактора и под действием остальных факторов. Сами коэффициенты рассчитываются с помощью математического аппарата полного факторного эксперимента [10]. Фактор проходит проверку в случае выполнения условия  где ai – коэффициенты модели остаточного риска от угрозы в целом;

где ai – коэффициенты модели остаточного риска от угрозы в целом;  – коэффициенты модели остаточного риска под действием наиболее критичного фактора;

– коэффициенты модели остаточного риска под действием наиболее критичного фактора;  – коэффициенты модели остаточного риска под действием остальных факторов.

– коэффициенты модели остаточного риска под действием остальных факторов.

Для получения более точных значений вероятностей с помощью СММ необходимо решить задачу обучения, которая заключается в подстройке параметров модели, для получения значений вероятности наиболее соответствующих наблюдаемой последовательности. Для ее решения используется алгоритм Баума–Уэлча [5].

Переоценка параметров модели происходит по следующим формулам: ,

,  ,

,  , где xt(i, j) – вероятность того, что при заданной последовательности наблюдений в моменты времени t и t + 1 система будет находиться в состояниях Si и Sj соответственно; gt(i) – вероятность пребывания модели в момент t в состоянии Si при заданной последовательности наблюдений.

, где xt(i, j) – вероятность того, что при заданной последовательности наблюдений в моменты времени t и t + 1 система будет находиться в состояниях Si и Sj соответственно; gt(i) – вероятность пребывания модели в момент t в состоянии Si при заданной последовательности наблюдений.

После определения необходимых параметров рассчитывается значение остаточного риска с помощью математической модели, полученной на основе полного факторного эксперимента, который позволяет учесть входные параметры на верхнем и нижнем уровнях, что дает возможность уменьшить вероятность ошибки экспертной оценки [11–14].

Заключение

Разработанный алгоритм позволяет определять значение остаточного риска для угроз информационной безопасности с учетом разделения механизмов защиты на типы, что в дальнейшем может помочь более качественно анализировать существующую систему защиты на предприятии и, возможно, позволит более качественно определять комплекс мер защиты конкретного типа при противодействии угрозам.

Литература

1. ISO/IEC 27001:2013. Information technology. Security techniques. Information security management systems. Requirements. ISO, 2013, 30 p.

2. BS 7799-2:2002. Information security management. Specification with guidance for use. BSI, 2002, 38 p.

3. BSI Standard 100-3. Risikoanalyse auf der Basis von IT-Grundschutz. BSI, 2008, 23 p.

4. Баранова Е.К. Методики анализа и оценки рисков информационной безопасности // Образовательные ресурсы и технологии. 2015. № 1. С. 73–79.

5. Rabiner L. A tutorial on hidden markov models and selected applications in speech recognition. Proc. of IEEE, 1989. Т. 77. № 2. С. 86–120.

6. Дерендяев Д.А., Гатчин Ю.А., Безруков В.А. Математическая модель оценки коэффициента влияния отдельно взятого фактора на угрозы информационной безопасности // Кибернетика и программирование. 2016. № 5. С. 222–227.

7. Гатчин Ю.А., Жаринов И.О., Коробейников А.Г. Математические модели оценки инфраструктуры системы защиты информации на предприятии // Науч.-технич. вестн. информ. технологий, механики и оптики. 2012. № 2. С. 92–95.

8. Гришина Н.В. Организация комплексной системы защиты информации. М.: Гелиос АРВ, 2007. 256 с.

9. Berr J. Computer security's weak link: Humans. 2015. URL: http://www.cbsnews.com/news/the-human-element-and-computer-security (дата обращения: 19.09.17).

10. Дерендяев Д.А., Безруков В.А. Алгоритм определения фактора, оказывающего наиболее критичное влияние на угрозы информационной безопасности // XVII Междунар. науч.-практич. конф.: сб. стат. М.: Интернаука, 2016. № 15. С. 97–102.

11. Дерендяев Д.А., Гатчин Ю.А., Безруков В.А. Алгоритм представления математической модели остаточного риска // Кибернетика и программирование. 2016. № 4. С. 81–85.

12. Goel S., Chen V. Information security risk analysis – a matrix-based approach. 2005. URL: http://www.albany.edu/~goel/ publications/goelchen2005.pdf (дата обращения: 19.09.17).

13. Lee M.C. Information security risk analysis methods and research trends: AHP and fuzzy comprehensive method. IJCSIT, 2014, vol. 6, no. 1. URL: http://www.airccse.org/journal/jcsit/6114ijcsit03. pdf (дата обращения: 19.09.17).

14. Варфоломеев А.А. Управление информационными рисками. М.: РУДН, 2008. 158 с.

References

- ISO/IEC 27001:2013. Information technology. Security techniques. Information security management systems. Requirements. 2013, 30 p.

- BS 7799-2:2002. Information security management. Specification with guidance for use. BSI Publ., 2002, 38 p.

- BSI Standard 100-3. Risikoanalyse auf der Basis von IT-Grundschutz. BSI Publ., 2008, 23 p.

- Baranova E.K. Methods of analysis and assessment of information security risks. Educational Resources and Techno-

logies. 2015, no. 1, pp. 73–79 (in Russ.).

- Rabiner L. A tutorial on hidden markov models and selected applications in speech recognition. Proc. of IEEE. 1989, vol. 77, no. 2, pp. 86–120

- Derendyaev D.A., Gatchin Yu.A., Bezrukov V.A. A mathematical model for estimating the coefficient of an individual factor influence on information security threats. Cybernetics and Programming. 2016, no. 5, pp. 222–227 (in Russ.).

- Gatchin Yu.A., Zharinov I.O., Korobeynikov A.G. Mathematical models of an estimation of an infrastructure of an information security system at the enterprise. Sci. and Tech. J. of Information Technologies, Mechanics and Optics. 2012, no. 2, pp. 92–95 (in Russ.).

- Grishina N.V. Organization of a Comprehensive Information Security System. Moscow, Gelios ARV Publ., 2007,

256 p.

- Berr J. Computer security's weak link: Humans. J. Berr. CBS News. 2015, no. 04. Available at: http://www.cbsnews.

com/news/the-human-element-and-computer-security (accessed September 19, 2017).

- Derendyaev D.A., Bezrukov V.A. An algorithm for determining the factor that has the most critical impact on information security threats. Proc. 17th Intern. Sci. and Pract. Conf. Moscow, Internauka Publ., 2016, no. 15, pp. 97–102 (in Russ.).

- Derendyaev D.A., Gatchin Ya.A., Bezrukov V.A. An algorithm for representing the mathematical model of residual risk. Cybernetics and Programming. 2016, no. 4, pp. 81–85 (in Russ.).

- Goel S., Chen V. Information Security Risk Analysis – a Matrix-Based Approach. 2005. Available at: http://www.albany.edu/~goel/publications/goelchen2005.pdf (accessed September 19, 2017).

- Lee M.C. Information security risk analysis methods and research trends: AHP and fuzzy comprehensive method. IJCSIT. 2014, vol. 6, no. 1. Available at: http://www.airccse.org/journal/jcsit/6114ijcsit03.pdf (accessed September 19, 2017).

- Varfolomeev A.A. Information Risk Management. Moscow, RUDN Publ., 2008, 158 p.

Модель включает в себя S1/S2 – состояние модели (преодоление технических/организационных мер защиты); O = O1, O2, … OT – наблюдаемая последовательность, генерируемая моделью, соответствующая инцидентам информационной безопасности; bj{k} – вероятность того, что в определенный момент времени система, находящаяся в j-м состоянии, выдаст k-й символ; aij – вероятность состояний системы и переходов между ними.

Модель включает в себя S1/S2 – состояние модели (преодоление технических/организационных мер защиты); O = O1, O2, … OT – наблюдаемая последовательность, генерируемая моделью, соответствующая инцидентам информационной безопасности; bj{k} – вероятность того, что в определенный момент времени система, находящаяся в j-м состоянии, выдаст k-й символ; aij – вероятность состояний системы и переходов между ними.

где ai – коэффициенты модели остаточного риска от угрозы в целом;

где ai – коэффициенты модели остаточного риска от угрозы в целом;  – коэффициенты модели остаточного риска под действием наиболее критичного фактора;

– коэффициенты модели остаточного риска под действием наиболее критичного фактора;  – коэффициенты модели остаточного риска под действием остальных факторов.

– коэффициенты модели остаточного риска под действием остальных факторов. ,

,  ,

,  , где xt(i, j) – вероятность того, что при заданной последовательности наблюдений в моменты времени t и t + 1 система будет находиться в состояниях Si и Sj соответственно; gt(i) – вероятность пребывания модели в момент t в состоянии Si при заданной последовательности наблюдений.

, где xt(i, j) – вероятность того, что при заданной последовательности наблюдений в моменты времени t и t + 1 система будет находиться в состояниях Si и Sj соответственно; gt(i) – вероятность пребывания модели в момент t в состоянии Si при заданной последовательности наблюдений.